-

Charlie Lee, creador de Litecoin, aportó los 850 LTC pagados como recompensa al atacante de marzo.

-

En abril, Litecoin sufrió una reorganización de 13 bloques de la red.

David Burkett, desarrollador principal de Litecoin Core y arquitecto de MWEB (la capa de privacidad de Litecoin activada en 2022), publicó en la web de la Fundación Litecoin el comunicado postmortem tras los dos incidentes de inseguridad relacionados con MWEB.

El documento compartido hoy 28 de abril confirmó que el primer exploit de marzo fue contenido sin pérdidas para usuarios de Litecoin y añadió un dato no reportado previamente: Charlie Lee, creador de Litecoin, compró personalmente los 850 LTC pagados como recompensa al atacante para que cooperara en la devolución de los fondos.

En este primer incidente, conforme al postmortem, un bug en la función de validación de MWEB permitía que un atacante presentara metadatos falsos al conectar un bloque a la cadena.

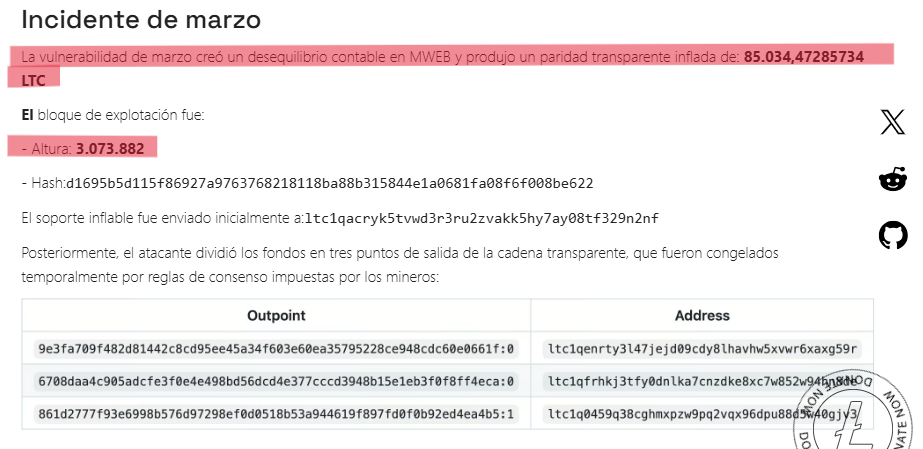

En términos prácticos, una entrada de apenas 1,2 LTC (casi USD 66) podía hacerse pasar por uno mucho mayor y autorizar un retiro inflado. Un atacante aprovechó esa falla para extraer 85.034 LTC (casi USD 4.700.000) de la capa MWEB en un solo bloque, menciona el informe de Burkett.

Burkett explica que los desarrolladores de Litecoin detectaron la vulnerabilidad internamente y un escaneo de la cadena confirmó que ya había sido explotada. Los fondos inflados, sin embargo, seguían intactos en tres direcciones de la capa pública de Litecoin, donde cualquier transacción es visible en la cadena (cada bloque de Litecoin puede contener un «cuerpo MWEB» adicional con transacciones privadas).

En coordinación con los principales pools de minería, esas salidas fueron congeladas mediante reglas de consenso, impidiendo que el atacante las moviera, argumentó el desarrollador de Litecoin Core.

Según Burkett, el equipo contactó al atacante, quien aceptó devolver los fondos a cambio de una recompensa de 850 LTC. Charlie Lee aportó esos 850 LTC para cubrir la recompensa, que fue sumada al monto recuperado y reingresada a MWEB. La salida resultante fue congelada para restaurar el balance contable de la capa sin que esos fondos pudieran volver a circular.

Conforme al postmortem, ningún usuario de Litecoin perdió fondos en este incidente.

El incidente de abril: reorganización de 13 bloques y pérdidas en terceros

El segundo incidente, reportado por CriptoNoticias el 25 de abril, comenzó con un nuevo actor intentando usar la misma vulnerabilidad comprometida en marzo. Esta vez, los nodos actualizados rechazaron el bloque malicioso, pero ese rechazo expuso un problema que el parche no había contemplado.

Los datos mutados del bloque MWEB causaban que esos nodos quedaran bloqueados y no pudieran continuar operando con normalidad. Los nodos sin actualizar, en cambio, siguieron extendiendo la cadena inválida.

Para garantizar que esa cadena ganara tracción, los atacantes lanzaron simultáneamente un ataque de denegación de servicio (DDoS, una inundación de solicitudes diseñada para saturar y desconectar sistemas), contra los principales pools de minería que ya contaban con el parche.

La combinación de nodos actualizados bloqueados y pools atacados permitió que la cadena inválida creciera hasta 13 bloques, equivalentes a aproximadamente 32 minutos de historial de transacciones.

Varias plataformas de intercambio entre cadenas procesaron transacciones sobre esa cadena inválida antes de que la reorganización automática que la red aplica cuando la cadena válida supera a la inválida corrigiera el historial.

Conforme al postmortem, el protocolo NEAR Intents procesó un intercambio de 11.000 LTC (USD 605.000 aproximadamente) por bitcoin (BTC) que quedó sin respaldo tras la reorganización, generando una pérdida significativa para esa plataforma. THORChain registró una pérdida menor de 10 LTC en circunstancias similares. Los montos finales en dólares siguen siendo recopilados por el equipo de Litecoin.

Lo que el postmortem reconoce que salió mal

Burkett identificó varias fallas estructurales y las expuso en su artículo. La validación de MWEB dependía demasiado de controles aplicados en el proceso de construcción de bloques, pero no los replicaba completamente en el momento de conectar un bloque a la cadena, que es donde el atacante logró colarse.

La corrección de marzo requirió un despliegue coordinado exclusivamente entre mineros, con instrucciones explícitas de no reiniciar ni reconstruir el historial de la cadena, lo que aumentó el riesgo operativo. La coordinación de emergencia se improvisó sin canales formales ni sistemas de monitoreo para detectar bifurcaciones de la cadena y varios servicios externos no estaban preparados para procesar correctamente una reorganización profunda de Litecoin, indicó Burkett.

Sin embargo, el postmortem no aborda directamente la crítica más incómoda. Como también lo notificó CriptoNoticias, investigadores del grupo de seguridad SEAL911 señalaron que el parche de marzo fue aplicado privadamente casi un mes antes del segundo incidente, sin una alerta masiva a los operadores de nodos para que actualizaran.

Esa decisión dejó una ventana donde los atacantes podían identificar qué nodos seguían vulnerables y dirigir el DoS hacia ellos. La Fundación Litecoin no respondió a esa discrepancia entre el cronograma de GitHub y sus declaraciones oficiales.

Finalmente, la red opera actualmente con el parche v0.21.5.4 y Burkett recomienda actualizar de inmediato y verificar que el nodo esté sincronizando correctamente con esa versión.

Leave a Reply