Las bases de algunos de los protocolos más populares del ecosistema financiero descentralizado (DeFi) no fueron construidos únicamente por entusiastas de la transparencia, sino por técnicos que operan bajo el control del régimen de Corea del Norte. Taylor Monahan, directora de seguridad de MetaMask, revela que desarrolladores de la República Popular Democrática de Corea (RPDC) han trabajado activamente en el código de proyectos como SushiSwap, Harmony y Shiba Inu desde el auge del sector en 2020.

Esta infiltración, documentada por Monahan el pasado 5 de abril de 2026, menciona que el historial profesional de estos programadores es cierto. «Muchos trabajadores de TI de la RPDC construyeron los protocolos que conoces y amas», afirmó la especialista, señalando que los «siete años de experiencia en blockchain» que exhiben en sus currículos suelen ser una competencia técnica real,adquirida mientras operan para el Estado norcoreano desde la sombra.

Aunque no se han hecho públicos nombres civiles, probablemente falsos, el análisis de Monahan se sustenta en la trazabilidad forense de direcciones de wallets y metadatos de GitHub que conectan los pagos de estos desarrolladores con la infraestructura financiera de Pyongyang.

La revelación cobra una dimensión especialmente crítica al observar el historial de fragilidad del sector. Pese a su crecimiento explosivo, las plataformas DeFi han sido un blanco constante de hackers. Informes de firmas como Messari ya advertían que, solo entre 2019 y 2021, los hackers sustrajeron más de 284 millones de dólares. Desde casos emblemáticos como los 90 millones extraídos de Compound hasta ataques más recientes mediante préstamos flash o manipulación de contratos inteligentes, la seguridad ha sido la gran asignatura pendiente.

Esta tendencia se ha agudizado drásticamente: según datos de Chainalysis, solo en 2022 se robaron un récord de 3.800 millones de dólares en criptomonedas, siendo el sector DeFi el objetivo del 82% de esos ataques.

Precisamente, la discusión pública sobre esta presencia silenciosa cobró fuerza tras el hackeo al protocolo Drift el 1 de abril, donde se sustrajeron 285 millones de dólares, tal como fue reportado por CriptoNoticias.

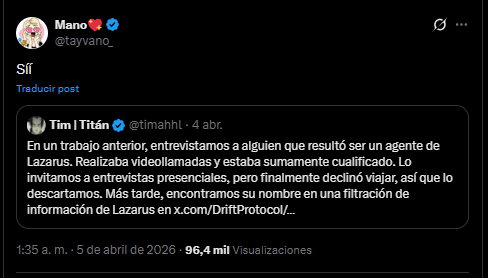

Empresas de análisis forense como Elliptic y TRM Labs vincularon el ataque al grupo Lazarus, el brazo cibernético de Pyongyang. Nos obstante, el testimonio de Monahan apunta a una vulnerabilidad más profunda en la que habrían participado estos actores, no como atacantes externos, sino como contribuyentes remunerados en los repositorios de código abierto.

El mecanismo de operación se basa en el anonimato. Estos profesionales actúan como desarrolladores autónomos utilizando identidades falsas y perfiles impecables para integrarse en equipos de trabajo remotos.

Es la paradoja del modelo de «código abierto», en la que la arquitectura descentralizada permite que cualquier talento contribuya, pero también facilita que actores estatales obtengan divisas extranjeras y conozcan las debilidades del sistema desde sus entrañas.

Aunque firmas de seguridad advierten sobre los riesgos en la cadena de suministro de software, la comunidad de las criptomonedas enfrenta un dilema ético y técnico. Esto porque implementar controles de identidad estrictos podría comprometer la privacidad y la naturaleza abierta de las finanzas descentralizadas.

Hasta el momento, los proyectos afectados no han confirmado hallazgos de vulnerabilidades introducidas intencionalmente, pero la revelación deja una certeza inquietante sobre quiénes están escribiendo las reglas del dinero digital.

Leave a Reply