-

Desde 2017, el grupo acumula más de USD 6.000 millones en criptoactivos robados, según Arkham.

-

En 2025 ejecutó el mayor hackeo de la historia: USD 1.500 millones sustraídos de Bybit.

El Grupo Lazarus, una organización de hackers asociada a Corea del Norte, fue responsable de más del 70% de todos los exploits en criptomonedas registrados en 2026, según un reporte de la firma de análisis on-chain Arkham. Solo en abril, el grupo sustrajo más de USD 577 millones entre los dos ataques a las plataformas KelpDAO y a Drift Protocol.

De acuerdo con el informe de Arkham, Lazarus opera bajo la Oficina General de Reconocimiento de Corea del Norte, la principal agencia de inteligencia del país, con dos objetivos centrales: financiar el programa de armas nucleares del régimen y construir reservas de divisas fuera del alcance de los reguladores financieros internacionales.

En 2023, la Casa Blanca de EE. UU. estimó que, conforme cita el mismo reporte, aproximadamente la mitad del programa misilístico norcoreano había sido financiado con fondos obtenidos de los ciberataques de Lazarus.

Desde que el grupo comenzó a enfocarse en el ecosistema de criptomonedas en 2017, ya ha acumulado más de USD 6.000 millones en criptoactivos robados, de acuerdo con Arkham.

El ataque más grande hasta la fecha fue el hackeo a Bybit en febrero de 2025, en el que introdujo malware en la interfaz de firma del proveedor de custodia del exchange y desvió USD 1.500 millones en ether (ETH), el mayor robo de la historia de las criptomonedas.

¿Cómo lava el dinero Lazarus?

Una vez sustraídos los fondos, Lazarus ejecuta un proceso de lavado en capas, conforme a Arkham. El primer movimiento habitual es convertir los activos robados a bitcoin (BTC) mediante THORChain, un protocolo de intercambio entre cadenas sin custodia centralizada.

Bitcoin es preferido por su modelo contable, conforme señalan desde Arkham. A diferencia de Ethereum, donde cada cuenta tiene un saldo unificado y todas las transacciones quedan vinculadas a una misma dirección, Bitcoin registra los fondos como unidades individuales con historial propio, similar a billetes físicos numerados. Eso permite a Lazarus fragmentar los fondos robados en miles de wallets y luego reagruparlos, multiplicando los pasos que cualquier investigador debe rastrear.

Para convertir esos fondos en moneda fiduciaria, el grupo recurrió históricamente a mesas de operaciones extrabursátiles (canales de compraventa directa fuera de los exchanges tradicionales) operadas por intermediarios chinos, según explicó el equipo de Arkham.

Lazarus también utilizó el exchange ruso Garantex, que procesó más de USD 96.000 millones en volumen de transacciones antes de ser incautado por el Servicio Secreto de Estados Unidos, con un 1,35% de esas operaciones vinculadas a actividad criminal, de acuerdo con Arkham.

Dos ataques por USD 577 millones en abril de 2026

Durante abril de 2026, un mes que dejó más de un hackeo por día, Lazarus cometió dos ataques en los que obtuvo USD 577 millones.

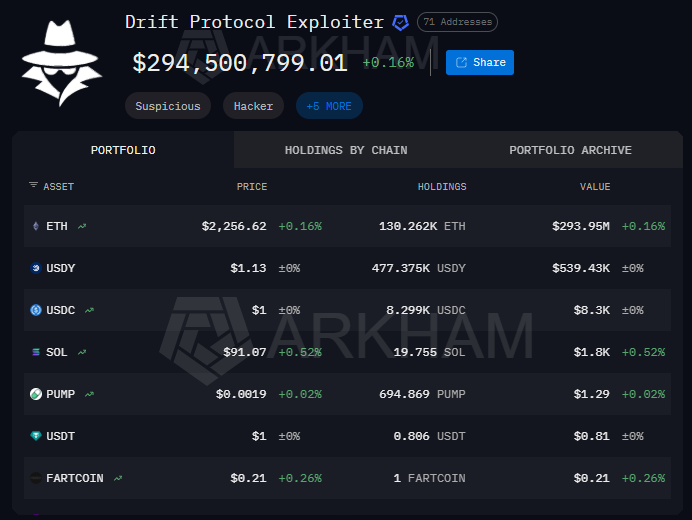

A comienzos de ese mes, este grupo de hackers comprometió Drift Protocol, un exchange (DEX) descentralizado sobre Solana, mediante una operación de meses, conforme a Arkham. Agentes del grupo se presentaron en conferencias del sector y realizaron depósitos superiores a USD 1 millón para aparentar ser socios legítimos, ganando así la confianza del Consejo de Seguridad del protocolo.

Una vez dentro, lograron que sus miembros preautorizaran transacciones. Cuando Drift migró su Consejo de Seguridad a una nueva configuración sin bloqueo temporal (un mecanismo que impone un período de espera antes de ejecutar transacciones sensibles), Lazarus ejecutó esas transacciones y drenó USD 285 millones.

Posteriormente, el 18 de abril, el grupo atacó KelpDAO explotando un fallo en su puente entre cadenas, que operaba sobre LayerZero, un protocolo de mensajería que permite verificar y transmitir transacciones entre distintas redes de criptomonedas.

De acuerdo con Arkham, Lazarus comprometió nodos de comunicación del sistema de verificación del puente, manipuló la información que este recibía y fabricó un mensaje falso para retirar tokens valorados en USD 292 millones a sus propias wallets. El ataque generó además unos USD 200 millones en deuda incobrable en protocolos de finanzas descentralizadas que habían aceptado esos tokens como garantía, según el mismo reporte.

El kit de malware más reciente del Grupo Lazarus

La escalada de Lazarus no se limita a exploits de protocolos. El 21 de abril, como lo notificó CriptoNoticias, Mauro Eldritch, experto en seguridad ofensiva y fundador de BCA LTD, publicó un análisis sobre Mach-O Man, un kit de malware para macOS atribuido al grupo.

El ataque llega como una invitación falsa a una reunión por Telegram que redirige a un sitio que imita plataformas como Zoom o Google Meet, donde se indica al usuario pegar un comando en su terminal. Al ejecutarlo, el malware roba credenciales, claves privadas de wallets y cookies de sesión activas de exchanges, y los exfiltra a través de un bot de Telegram. La víctima instala el malware sin saberlo: el kit no explota ninguna vulnerabilidad técnica del sistema.

El patrón que emerge del reporte de Arkham es el de una organización que combina exploits técnicos sofisticados, ingeniería social prolongada y presencia física en el sector para maximizar el daño. Con más del 70% de los exploits de 2026 y métodos que evolucionan hacia vectores cada vez menos detectables, Lazarus representa hoy la amenaza de seguridad más sistemática y costosa del ecosistema de criptomonedas.

Leave a Reply